|

www.chms.ru - вывоз мусора в Балашихе |

|

www.chms.ru - вывоз мусора в Балашихе |

Динамо-машины Сигналы и спектры

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 82 83 84 85 86 87 88 89 90 91 92 93 94 95 96 97 98 99 100 101 102 103 104 105 106 107 108 109 110 111 112 113 114 115 116 117 118 119 120 121 122 123 124 125 126 127 128 129 130 131 132 133 134 135 136 137 138 139 140 141 142 143 144 145 146 147 148 149 150 151 152 153 154 155 156 157 158 159 160 161 162 163 164 165 166 167 168 169 170 171 172 173 174 175 176 177 178 179 180 181 182 183 184 185 186 187 188 189 190 191 192 193 194 195 196 197 198 199 200 201 202 203 204 205 206 207 208 209 210 211 212 213 214 215 216 217 218 219 220 221 222 223 224 225 226 227 228 229 230 231 232 233 234 235 236 237 238 239 240 241 242 243 244 245 246 247 248 249 250 251 252 253 254 255 256 257 258 259 260 261 262 263 264 265 266 267 268 269 270 271 272 273 274 275 276 277 278 279 280 281 282 283 284 285 286 287 288 289 290 291 292 293 294 295 296 297 [ 298 ] 299 300 301 302 303 304 305 306 307 308 309 310 311 312 313 314 315 316 317 318 319 320 321 322 323 324 325 326 327 328 329 330 331 332 333 334 335 336 337 338 339 340 341 342 343 344 345 346 347 348 349 350 351 352 353 354 355 356 357 358

Можно легко показать, что существует (2 )! различные подстановки или связанные с ними возможные модели. Задача криптоаналитика становится вычислительно невозможной для больших п. Пусть п = 128, тогда 2 = 10* и (2 )! представляет собой астрономическое число. Видим, что для п = 128 это преобразование с помощью блока подстановки (substitution block, S-блок) является сложным (запутывающим). Впрочем, хотя S-блок с л = 128 можно считать идеальным, его реализация является невозможной, поскольку она потребует блока с 2п = 10 контактами.

л = 3

Вход 1

2 = 8

2 = 8

Двоичные в восьмеричные

Восьмеричные в двоичные

л = 3

1 Выход

Вход | ||||||||

Выход |

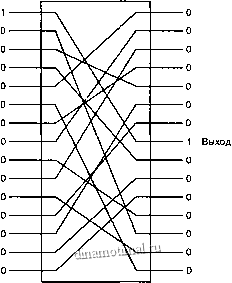

Рис. 14.6. Блок подстановки

Чтобы убедиться, что S-блок, приведенный на рис. 14.6, представляет собой нелинейное преобразование, достаточно использовать теорему о суперпозиции, которая формулируется ниже. Предположим, что

(14.21)

С=Та+ТЬ С=Т(а + Ь),

где а и 6 - входные элементы, С и С- выходные элементы, а 7 - преобразование. Тогда

Если Г линейно, С = С для всех входных элементов. Если Г нелинейно, СфС.

Предположим, я = 001 и 6 = 010; тогда, используя преобразование 7 , показанное на рис. 14.6, получим следующее:

С=Г(001)ФГ(010)=111 copy;000 = 111, С = Г(001 Ф 010) = Г(011) = 110.

Здесь символ Ф обозначает сложение по модулю 2. Поскольку С* С, S-блок является нелинейным.

14.3.3. Перестановка

При перестановке (транспозицииХ буквы исходного открытого текста в сообщении не заменяются другими буквами алфавита, как в классических шифрах, а просто переставляются. Например, слово THINK после перестановки может выглядеть как шифрованный текст HKTNI. На рис. 14.7 приведен пример бинарной перестановки данных (линейная операция). Видно, что входные данные просто перемешиваются или переставляются. Преобразование выполняется с помощью блока перестановки (permntation block, Р-блок). Технология, используемая сама по себе, имеет один основной недостаток: она уязвима по отношению к обманным сообщениям. Обманное сообщение изображено на рис. 14.7. Подача на вход единственной 1 (при остальных 0) позволяет обнаружить одну из внутренних связей. Если криптоаналитику необходимо выполнить криптоанализ такой системы с помощью атаки открытого текста, он отправит последовательность таких обманных сообщений, при каждой передаче смещая единственную 1 на одну позицию. Таким образом, обнаруживаются все связи входа и выхода. Данный пример показывает, почему защищенность системы не должна зависеть от ее архитектуры.

Вход

Рис. 14.7. Блок перестановки 14.3.4. Продукционный шифр

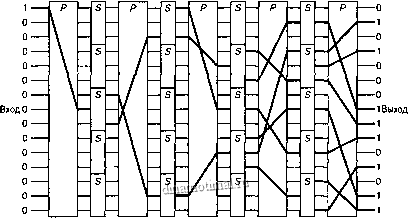

Для преобразований, включающих значительное число л-симюльньк сообщений, желательным является применение обеих описанных выше схем (S-блока и Р-блока). Шеннон [5] предложил использовать продукционный шифр, или комбинацию преобразований S- и Р-блоков, которые вместе могут дать более мощную систему шифрования, чем каждый из них в отдельности. Этот подход, выборочно использующий преобразования замещения и перестановки, бьш использован IBM в системе LUCIFER [7, 8] и стал основой национального стандарта шифрования данньк (Data Encryption Standard- DES) [9]. На рис. 14.8 изображены такие комбинации Р- и S-блоков. Дешифрование выполняется об-

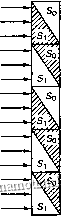

ратным прогоном данных, при котором используются преобразования, обратные к преобразованию каждого S-блока. Систему, изображенную на рис. 14.8, реализовать довольно трудно, поскольку все 5-блоки являются различными случайно генерируемый ключ неприменим и система не дает возможности повторить одну и ту же последовательность операций. Поэтому в системе LUCIFER [8] использовались два различных типа S-блоков, Si и So, которые могли бьпъ общедоступными. Пример такой системы изображен на рис. 14.9. Входные данные преобразуются с помощью последовательности S- и Р-блоков, определяемой ключом. В приведенном примере ключ размером 25 бит определяет, какой из двух блоков (Si или So) следует выбрать на каждой из 25 позиций схемы. Таким образом, подробности аппарата шифрования могут быть открыты, поскольку защищенность системы обеспечивается ключом.

Вход

Рис. 14.8. Продукционная система шифрования

-Выход

Заштрихованные блоки соответствуют символам приведенного ниже двоичного ключа

Пример двоичного ключа

1010001011111011010111010

Рис. 14.9. Индивидуальные возможности, определяемые ключом