|

www.chms.ru - вывоз мусора в Балашихе |

|

www.chms.ru - вывоз мусора в Балашихе |

Динамо-машины Сигналы и спектры

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 82 83 84 85 86 87 88 89 90 91 92 93 94 95 96 97 98 99 100 101 102 103 104 105 106 107 108 109 110 111 112 113 114 115 116 117 118 119 120 121 122 123 124 125 126 127 128 129 130 131 132 133 134 135 136 137 138 139 140 141 142 143 144 145 146 147 148 149 150 151 152 153 154 155 156 157 158 159 160 161 162 163 164 165 166 167 168 169 170 171 172 173 174 175 176 177 178 179 180 181 182 183 184 185 186 187 188 189 190 191 192 193 194 195 196 197 198 199 200 201 202 203 204 205 206 207 208 209 210 211 212 213 214 215 216 217 218 219 220 221 222 223 224 225 226 227 228 229 230 231 232 233 234 235 236 237 238 239 240 241 242 243 244 245 246 247 248 249 250 251 252 253 254 255 256 257 258 259 260 261 262 263 264 265 266 267 268 269 270 271 272 273 274 275 276 277 278 279 280 281 282 283 284 285 286 287 288 289 290 291 292 293 294 295 296 297 298 [ 299 ] 300 301 302 303 304 305 306 307 308 309 310 311 312 313 314 315 316 317 318 319 320 321 322 323 324 325 326 327 328 329 330 331 332 333 334 335 336 337 338 339 340 341 342 343 344 345 346 347 348 349 350 351 352 353 354 355 356 357 358

Итеративная структура продукционной системы шифрования (рис. 14.9) является типичной для большинства реальных блочных шифров. Сообщения делятся на последовательные блоки по п бит, каждый из которых шифруется одним и тем же ключом, л-битовый блок представляет один из 2 различных символов, допускающих (2 )! различные схемы подстановки. Следовательно, чтобы реализация схемы была разумной, подстановочная часть шифрования выполняется параллельно на небольших сегментах блока. Пример подобной схемы рассмотрен в следующем разделе.

14.3.5. Стандарт шифрования данных

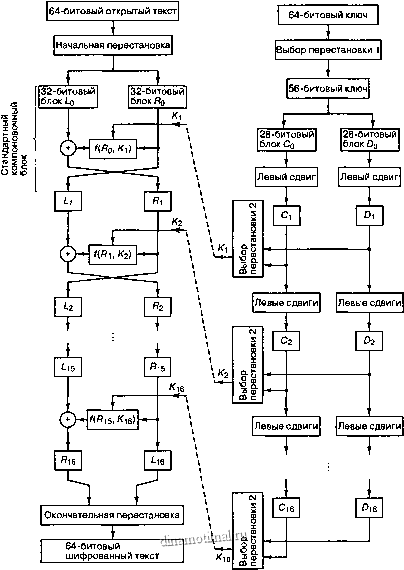

В 1977 году Национальное бюро стандартов США (National Впгеац of Standards) приняло модифицированную систему LUCIFER в качестве Национального стандарта шифрования данных (Data Encryption Standard - DES) [9]. Как показано на рис. 14.10, с точки зрения системы ввода-вывода DES может считаться блочной системой шифрования с алфавитом в 2 символа. Входной блок из 64 бит, который является в этом алфавите символом открытого текста, заменяется новым символом шифрованного текста. На рис. 14.11 в виде блочной диаграммы показаны функции системы. Алгоритм шифрования начинается с начальной перестановки 64 бит открытого текста, описанной в таблице начальной перестановки (табл. 14.1). Таблица начальной перестановки читается слева направо и сверху

вниз, так что после перестановки биты Хи Хг, 64 превращаются в хг, xq.....x-i.

После этой начальной перестановки начинается основная часть алгоритма шифрования, состоящая из 16 итераций, которые используют стандартный блок, показанный на рис. 14.12. Для преобразования 64 бит входных данных в 64 бит выходных, определенных как 32 бит левой половины и 32 бит правой, стандартный блок использует 48 бит ключа. Выход каждого стандартного блока становится входом следующего стандартного блока. Входные 32 бит правой половины (Л, i) без изменений подаются на выход и становятся 32 бит левой половины (L,). Эти Л,-] бит с помощью таблицы расширения (табл. 14.2) также расширяются и преобразуются в 48 бит, после чего суммируются по модулю 2 с 48 бит ключа. Как и в случае таблицы начальной перестановки, таблица расширения читается слева направо и сверху вниз.

Ключ

Открытый текст -

56 бит | |||

Шифрованный текст

Рис. 14.10. Стандарт шифрования данных (DES) в виде блочной системы шифрования

Шифрование

Выбор ключа

Рис. 14.11. Стандарт шифрования данных

Вход

R,-1

32 бит

32 бит

48 бит

Выход

lt;l)-H3-Hsl--7l-.-0-

48 48 - 32 - 32 бит бит бит бит

32 бит

32 бит

Я,

Рис. 14.12. Стандартный компоновочный блок

Таблица 14.1. Начальная перестановка

58 50 | ||||||||

60 52 | ||||||||

62 54 | ||||||||

64 56 | ||||||||

57 49 | ||||||||

59 51 | ||||||||

61 53 | ||||||||

63 55 | ||||||||

Таблица 14.2. Таблица расширения | ||||||||

32 1 | ||||||||

4 5 | ||||||||

8 9 | ||||||||

12 13 | ||||||||

16 17 | ||||||||

20 21 | ||||||||

24 25 | ||||||||

28 29 | ||||||||

Данная таблица расширяет биты

в биты

R, - 1 -Xi, Х2, Ху1 (Ri-i)e = Хз2, ..,Xi,X2, ...,X22,Xi.

(14.22)

Отметим, что биты, обозначенные в первом и последнем столбцах таблицы расширения, - это те битовые разряды, которые дважды использовались для расширения от 32 до 48 бит.

Далее (R,-\)e суммируется по модулю 2 с /-м ключом, выбор которого описывается позднее, а результат разделяется на восемь 6-битовых блоков.

Иными словами.

В[, Bi, Bg (R,.Oe reg;K, = Bx, В2,...,В,

(14.23)